三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

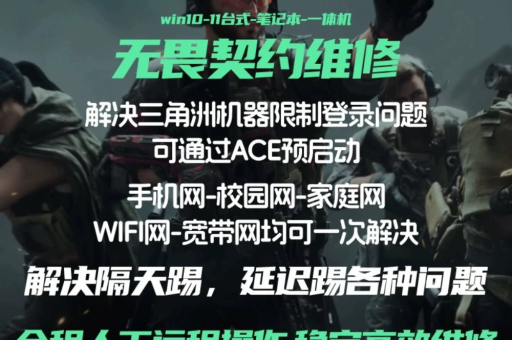

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-22 00:12:16

- 376

在当今数字化飞速发展的时代,机器码作为保障设备和软件正常运行的关键要素,却也时常给用户带来束缚,许多用户在面对机器码限制时,犹如被困于牢笼之中,渴望挣脱束缚,获得自由,而“三角洲行动解机器码全攻略”就犹如一把利剑,为用户劈开这层层枷锁,带来自由的曙光。

初识机器码及其束缚

(一)机器码的定义与作用

机器码,是计算机能够直接识别和执行的二进制代码,它就像是设备和软件之间的一把锁,只有通过正确的机器码才能解锁相应的功能和服务,从最简单的操作系统到复杂的专业软件,机器码无处不在,它确保了系统和软件的安全性、稳定性以及唯一性,正是这种唯一性,也成为了束缚用户的枷锁。

(二)机器码带来的束缚表现

1、功能限制

许多正版软件通过机器码限制用户只能使用部分功能,对于那些需要完整功能来提升工作效率或满足个人需求的用户来说,这无疑是一种折磨,比如一些专业设计软件,只开放基础功能,而高级特效、复杂插件等关键功能却因机器码的限制而无法使用,使得用户在创意实现的道路上举步维艰。

2、使用期限限制

有些机器码还设置了使用期限,一旦期限到期,即使购买了正版软件,用户也无法继续正常使用,这对于那些需要长期使用软件的企业或个人来说,是极大的不便,比如一些财务软件,在报税等关键时期却因使用期限到期而无法使用,给企业带来巨大的损失。

3、地域限制

某些软件通过机器码限制在特定地域使用,这对于经常出差或跨地域工作的用户来说,是一种非常不合理的束缚,例如一些在线教育平台的软件,在外地出差时却因地域限制而无法登录学习,影响了学习进度和效果。

三角洲行动的开启

(一)三角洲行动的由来

“三角洲行动”并非凭空而来,而是一群热衷于破解机器码束缚的技术达人自发组成的团队,他们深知用户在机器码限制下所遭受的种种困扰,决心通过自己的技术力量,为用户开辟一条破解束缚的道路,经过长时间的研究和实践,他们终于形成了一套完整的破解攻略,即“三角洲行动解机器码全攻略”。

(二)行动的目标与意义

1、目标

三角洲行动的目标就是破解各种机器码的限制,让用户能够自由地使用软件和设备,充分发挥其功能和性能,无论是解除功能限制、延长使用期限,还是打破地域限制,都要让用户享受到真正的自由。

2、意义

从用户角度来看,三角洲行动的意义重大,它打破了软件厂商和设备制造商设置的束缚,让用户不再受制于机器码的限制,能够根据自己的需求和实际情况自由地使用软件和设备,提高了工作效率和生活质量,从技术发展角度来看,三角洲行动也是对现有机器码技术的一种挑战和突破,推动了技术的进步和创新。

全攻略详解

(一)破解原理与技术基础

1、破解原理

三角洲行动的破解原理主要是通过逆向工程技术,分析机器码的加密算法和密钥生成机制,找到破解的方法和途径,在这个过程中,技术人员需要对计算机底层原理、操作系统内核以及软件架构有深入的了解,才能够准确地定位机器码的破解点。

2、技术基础

要实施三角洲行动,需要具备以下技术基础:

(1)编程语言知识

熟练掌握至少一种编程语言,如 C、C++、Python 等,能够编写破解脚本和工具。

(2)调试工具使用

熟悉各种调试工具,如 OllyDbg、IDA Pro 等,能够对机器码进行调试和分析。

(3)硬件知识

了解计算机硬件的基本原理,包括 CPU、内存、硬盘等,能够对硬件进行操作和控制。

(二)具体破解步骤

1、收集信息

在开始破解之前,需要收集相关软件或设备的机器码信息,包括机器码的类型、加密算法、密钥生成方式等,这些信息可以通过软件的安装目录、配置文件、注册表等途径获取。

2、分析破解点

利用调试工具对机器码进行分析,找到破解的关键点,这可能涉及到修改加密算法、破解密钥生成机制、绕过验证机制等,在这个过程中,需要耐心和细心,不断尝试和调试。

3、编写破解脚本

根据分析得到的破解点,编写相应的破解脚本和工具,脚本可以使用编程语言来实现,如编写一个 Python 脚本,通过修改内存中的机器码数据来实现破解。

4、测试验证

编写好破解脚本后,需要进行测试验证,确保破解的有效性和稳定性,可以在虚拟机或测试环境中进行测试,模拟真实的使用场景,检查破解是否能够正常工作。

5、应用部署

经过测试验证无误后,将破解脚本应用到实际的软件或设备中,在部署过程中,需要注意安全性和稳定性,避免对系统和设备造成不良影响。

(三)注意事项与风险防范

1、法律风险

破解机器码属于违法行为,在实施三角洲行动时,必须严格遵守法律法规,不得用于非法牟利或侵犯他人权益,一旦涉及法律问题,将面临严重的法律后果。

2、安全风险

破解过程中可能会对系统和设备的安全性造成影响,比如引入恶意代码、破坏系统稳定性等,在破解过程中,要做好安全防护措施,避免安全风险的发生。

3、兼容性风险

不同的软件和设备在破解后可能会出现兼容性问题,比如无法正常启动、功能异常等,在部署破解后的软件或设备时,要进行充分的兼容性测试,确保其能够正常运行。

破解后的自由与展望

(一)破解后的自由体验

当成功实施三角洲行动,破解了机器码的限制后,用户将体验到前所未有的自由,可以自由地使用软件的全部功能,不受使用期限和功能限制的束缚;可以在任何地方使用软件,打破地域限制;可以长期稳定地使用软件,无需担心使用期限到期的问题,这种自由体验将极大地提高用户的工作效率和生活质量。

(二)对技术发展的展望

三角洲行动的成功破解,也为技术发展带来了新的机遇和挑战,它推动了破解技术的不断进步和创新,为更多的用户提供了解决机器码限制的方法和途径;也促使软件厂商和设备制造商加强技术防护,提高机器码的安全性和稳定性,随着技术的不断发展,相信未来会有更加安全、高效的破解方法出现,为用户带来更多的自由和便利。

“三角洲行动解机器码全攻略”为用户破解了机器码的束缚,带来了自由的曙光,但我们也要清醒地认识到破解行为的合法性和风险性,在合法合规的前提下,合理利用破解技术,为自己创造更加自由、便捷的使用环境,也期待软件厂商和设备制造商能够不断改进技术,为用户提供更加友好、开放的使用体验。