三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

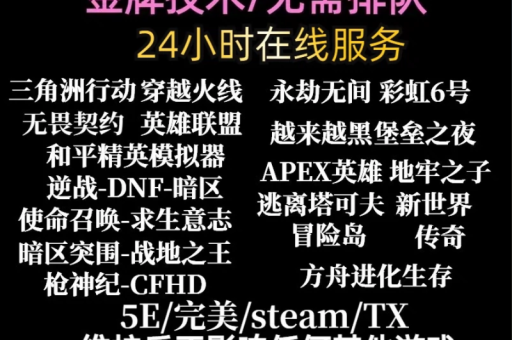

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-20 00:32:49

- 240

在当今数字化飞速发展的时代,计算机技术已经广泛渗透到我们生活的方方面面,对于许多使用者来说,机器码所带来的限制却如同无形的枷锁,束缚着他们自由地使用和操作计算机系统,三角洲行动作为一种破解机器码束缚的有效方式,为广大用户带来了获得自由的曙光,本文将详细介绍三角洲行动解机器码的全攻略,带领读者一步步走出机器码所构筑的牢笼。

了解机器码与束缚的本质

(一)机器码的定义与作用

机器码,是计算机能够直接识别和执行的二进制代码,它是计算机硬件与软件之间沟通的桥梁,每一条机器码都对应着特定的计算机指令,控制着计算机硬件的各种操作,如数据的读取、存储、运算等,在正常的计算机系统中,机器码按照既定的规则和程序运行,确保系统的稳定和正常功能的实现。

(二)机器码带来的束缚

在某些情况下,机器码可能会成为一种束缚,一些软件开发商为了保护自己的知识产权和软件的安全性,会采用加密技术对软件进行保护,使得用户在没有合法授权的情况下无法正常使用软件,这就相当于给用户使用软件设置了一道无形的门槛,一些恶意软件或黑客利用机器码的特性,在用户的计算机系统中植入恶意代码,窃取用户的隐私信息、控制用户的计算机系统,给用户带来严重的安全威胁和使用不便,这无疑是对用户自由使用计算机的一种束缚。

三角洲行动的诞生与原理

(一)三角洲行动的起源

三角洲行动最初是由一群热衷于计算机技术破解的黑客们发起的,他们看到了机器码所带来的束缚问题,决心寻找一种有效的破解方法,让用户能够摆脱这些束缚,自由地使用计算机系统,经过长时间的研究和实践,他们终于开发出了三角洲行动这种破解机器码的技术。

(二)三角洲行动的原理

三角洲行动的原理主要是通过对机器码的逆向工程来破解软件的加密保护机制,就是通过分析软件的机器码代码,找出加密算法的规律和密钥,然后利用这些信息来解密软件,使得用户能够在没有合法授权的情况下正常使用软件,三角洲行动还可以检测和清除计算机系统中的恶意代码,保护用户的计算机安全。

三角洲行动解机器码的步骤

(一)准备工作

1、选择合适的工具

在进行三角洲行动解机器码之前,需要选择合适的工具,目前市面上有许多专门用于破解机器码的工具,如 OllyDbg、IDA Pro 等,这些工具具有强大的逆向工程功能,可以帮助用户分析机器码代码、找出加密算法的规律和密钥。

2、备份重要数据

由于破解机器码可能会对计算机系统造成一定的影响,因此在进行破解之前,需要备份重要的数据,如文档、照片、视频等,以防万一。

(二)分析目标软件的机器码

1、加载目标软件

使用选定的工具打开目标软件,让工具加载目标软件的机器码代码,在加载过程中,工具会自动解析机器码代码,显示出代码的结构和内容。

2、查找加密算法

通过对加载后的机器码代码进行分析,查找软件所采用的加密算法,加密算法通常隐藏在代码的特定区域,如函数调用、数据加密等地方,用户可以使用工具提供的搜索功能,快速定位加密算法的位置。

3、分析加密算法的规律

一旦找到加密算法的位置,就需要对其规律进行分析,这包括加密算法的输入、输出、密钥生成等方面,通过分析加密算法的规律,用户可以找出解密的方法和密钥。

(三)获取解密密钥

1、利用工具破解密钥

许多破解工具都具有自动破解密钥的功能,用户可以利用这些工具来尝试破解加密算法的密钥,这些工具通常会使用暴力破解、字典攻击等方法来尝试不同的密钥组合,直到找到正确的密钥为止。

2、手动分析密钥

如果工具无法自动破解密钥,用户就需要手动分析密钥,这需要对加密算法的原理有深入的了解,通过分析加密算法的输入、输出和中间过程,找出密钥的生成方式,手动分析密钥需要较高的技术水平和耐心,但一旦找到密钥,就可以获得完全的破解权限。

(四)解密目标软件

1、使用密钥解密

在获取到解密密钥后,就可以使用密钥来解密目标软件,用户可以在破解工具中输入密钥,然后让工具对目标软件进行解密操作,解密过程可能需要一定的时间,具体时间取决于软件的大小和加密算法的复杂程度。

2、验证解密效果

解密完成后,用户需要验证解密效果,可以尝试打开目标软件,查看软件是否能够正常运行,是否能够正常显示和操作,如果软件能够正常运行,说明解密成功;如果软件出现错误或无法运行,说明解密失败,需要重新检查解密过程。

(五)清除恶意代码

1、扫描计算机系统

在完成解密操作后,还需要扫描计算机系统,清除其中的恶意代码,可以使用杀毒软件或恶意代码扫描工具来扫描计算机系统,查找恶意代码的存在。

2、清除恶意代码

一旦找到恶意代码,就可以使用杀毒软件或恶意代码清除工具来清除这些代码,清除过程可能需要重启计算机系统,以确保恶意代码被完全清除。

三角洲行动解机器码的风险与注意事项

(一)风险

1、法律风险

破解机器码属于违法行为,可能会触犯计算机软件保护法等相关法律法规,在进行三角洲行动解机器码之前,用户需要了解相关法律法规,确保自己的行为是合法的。

2、安全风险

虽然三角洲行动可以帮助用户破解机器码,但在破解过程中也可能会引入新的安全风险,破解工具可能存在漏洞,被黑客利用来攻击计算机系统;或者解密后的软件可能存在恶意代码,给用户带来安全威胁,在进行破解操作时,需要选择可靠的工具和软件,并做好安全防护措施。

3、稳定性风险

破解机器码可能会对软件的稳定性产生影响,一些软件在解密后可能会出现功能异常、崩溃等问题,影响用户的正常使用,在进行破解操作之前,需要充分了解软件的功能和稳定性,做好风险评估。

(二)注意事项

1、备份数据

在进行破解操作之前,一定要备份重要的数据,以防万一,如果破解过程中出现问题,备份的数据可以帮助用户恢复系统和数据。

2、选择可靠的工具

选择可靠的破解工具和软件是保证破解成功和系统安全的关键,用户应该选择经过验证的、口碑良好的工具和软件,避免使用来路不明的工具和软件。

3、遵循操作规范

在进行破解操作时,一定要遵循操作规范,按照正确的步骤进行操作,不要随意修改系统文件和注册表,以免造成系统故障。

4、及时更新系统和软件

为了保证系统和软件的安全性,用户应该及时更新系统和软件,更新可以修复系统和软件中的漏洞,提高系统和软件的安全性。

三角洲行动解机器码的未来发展趋势

(一)技术不断进步

随着计算机技术的不断发展,三角洲行动解机器码的技术也将不断进步,可能会出现更加高效、更加安全的破解工具和方法,使得破解机器码变得更加容易和快捷。

1、人工智能技术的应用

人工智能技术在计算机领域的应用越来越广泛,未来可能会将人工智能技术应用到三角洲行动解机器码中,通过人工智能技术,破解工具可以自动分析机器码代码、找出加密算法的规律和密钥,大大提高破解的效率和成功率。

2、硬件破解技术的发展

硬件破解技术也是未来三角洲行动解机器码的一个发展方向,通过硬件破解技术,用户可以直接破解计算机硬件中的加密保护机制,无需依赖软件的解密,硬件破解技术虽然难度较大,但一旦成功,将具有更高的破解效率和安全性。

(二)法律监管加强

随着对计算机软件保护的重视程度不断提高,法律监管也将加强,破解机器码可能会面临更加严格的法律制裁,用户需要更加谨慎地使用破解工具和方法。

1、法律制裁力度加大

为了保护软件开发商的合法权益,法律制裁力度将不断加大,对于破解机器码的违法行为,将给予更加严厉的处罚,包括罚款、拘留、刑事责任等。

2、法律监管范围扩大

除了对破解机器码的违法行为进行制裁外,法律监管的范围也将不断扩大,可能会对破解工具和软件的销售、使用等环节进行监管,防止破解工具和软件被滥用。

(三)用户意识提高

随着用户对计算机安全和隐私保护意识的提高,对于破解机器码的需求也将逐渐减少,用户将更加注重合法使用软件,通过购买正版软件来保护自己的权益。

1、正版软件使用率提高

随着用户意识的提高,正版软件的使用率将不断提高,用户将更加愿意购买正版软件,享受正版软件带来的优质服务和安全保障。

2、破解软件需求减少

由于用户意识的提高,对于破解软件的需求将逐渐减少,用户将更加注重软件的合法性和安全性,避免使用破解软件带来的法律风险和安全隐患。

三角洲行动解机器码是一种有效的破解机器码束缚的方法,但在使用过程中也需要注意风险和法律问题,随着技术的不断进步和法律监管的加强,三角洲行动解机器码的未来发展趋势将是更加高效、更加安全、更加合法的,用户应该树立合法使用软件的意识,通过购买正版软件来保护自己的权益,共同营造一个健康、安全的计算机使用环境。