三角洲行动硬核解析,从装备到作战策略的全面揭秘,三角洲行动硬核解析:从装备到作战策略的全面揭秘,三角洲行动游戏

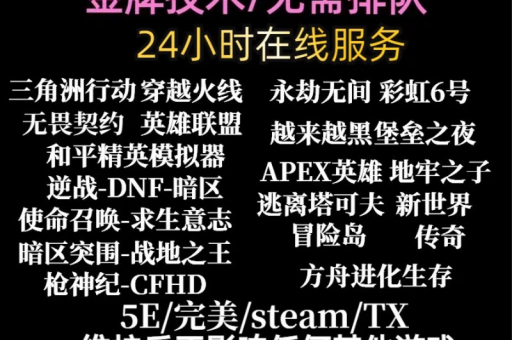

- 三角洲行动卡盟

- 2025-11-23 00:15:42

- 31

在众多军事行动题材的游戏中,“三角洲行动”往往代表着最高难度、最拟真体验和最具挑战性的战术博弈,它不仅仅是一个关卡名称,更是一种游戏风格的象征——硬核(Hardcore),本文将深入“三角洲”的战术核心,从单兵装备到小队协同,从情报获取到战术执行,为您全面揭秘这场虚拟战场上生存与制胜的法则。

一、 硬核之基:超越“枪法”的装备哲学

在硬核模式的三角洲行动中,装备不再是炫酷的装饰,而是直接关乎生死和任务成败的生存工具,其选择与运用遵循着高度拟真的逻辑。

1、武器系统:专注与克制

主武器选择 全自动突击步枪(如M4A1、HK416)虽是中流砥柱,但半自动精确射手步枪(DMR)和狙击步枪在远距离交火中更具优势,硬核模式下,弹药管理至关重要,盲目扫射只会暴露位置并迅速耗尽补给。“点射”和“控枪”是核心技能。

副武器与刀具 手枪并非摆设,在主武器换弹或近距离遭遇时,一把可靠的手枪是最后的保命符,刀具则提供了无声清除落单敌人的能力,是隐秘行动的关键。

致命与战术装备 破片手雷用于攻坚和清理房间;烟雾弹是穿越开阔地、掩护转移或救援队友的战略级道具;闪光弹和震撼弹则是室内近身作战(CQB)的开门利器,它们的投掷角度和时机需要反复练习。

2、着装与护甲:生存与隐匿的权衡

* 硬核模式通常会简化或取消UI提示,因此听觉变得无比重要,脚步声、枪声方向、换弹声都是关键信息,一副好的耳机能让你获得信息优势。

* 护甲能提供额外的生存能力,但往往会增加移动噪音并降低机动性,选择轻甲还是重甲,取决于你的角色定位(突击手还是狙击手)和任务阶段。

3、特殊装备:任务导向的专业化选择

* 无人机、心跳传感器、爆破索、反坦克导弹等,这些装备将小队成员区分为不同专业角色。分工明确是高效完成复杂任务的基础。 无人机侦察能为小队提供长达几分钟的安全窗口,其价值远超一把顶级武器。

二、 硬核之魂:小队协同与战术策略

个人英雄主义在硬核三角洲行动中寸步难行,一支沟通高效、分工明确、纪律严明的小队是唯一的依靠。

1、沟通:清晰、简洁、持续

信息报告标准化 使用标准的方位、距离、描述词。“敌人,东北方向,红色楼房二楼窗口,一个狙击手”,远比“那边楼里有人打我!”有效。

持续信息流 不仅仅是发现敌人,报告自己的状态同样重要。“换弹中”、“移动至A点”、“需要医疗兵”等信息能让队友及时补位和支援。

2、队形与移动:相互掩护,交替前进

基础战术队形 行军时采用 staggered column(交错纵队)或 wedge(楔形队形),确保360度视野覆盖,避免多人同时暴露于同一威胁下。

“切片 pie” 清理房间 在CQB中,小队成员必须分工负责不同角度的清理,像切蛋糕一样逐步消除房间内的所有威胁盲区,切忌一窝蜂涌入。

“火力掩护-移动” (Suppress and Move) 面对敌方压制火力时,一部分队员提供持续射击(压制),另一部分队员迅速移动至更有利的位置,如此交替进行,实现战术推进。

3、情报优先:知彼知己,百战不殆

行动前 详细研究地图,规划多条进攻与撤退路线,预设可能交火的地点( choke points,瓶颈点)和伏击点。

行动中 优先使用所有可用的侦察手段。“看见第一,开火第二”(See first, shoot first),在未知区域冒进是最大的禁忌,耐心等待敌人先犯错。

三、 硬核之心:个人素养与思维模式

除了装备和团队,玩家自身的思维模式是决定能否适应硬核体验的最后一块拼图。

1、情境意识 (Situational Awareness): 时刻关注小地图(如果存在)、 compass(罗盘)和周围环境的声音、光影变化,记住队友的位置,推断敌人可能出现的位置。

2、耐心与纪律: 硬核模式节奏可能更慢,蹲守一个战略要点10分钟,可能只为获得一个关键击杀或阻止敌方一次渗透。忍耐寂寞和诱惑是顶级玩家的品质。

3、地图精通: 了解每一栋建筑的结构、每一个窗口的视野、每一条小巷的捷径,地图知识带来的优势,有时远超枪法。

4、从每一次死亡中学习: 硬核模式下死亡代价高昂,每次被击杀后,不应抱怨,而应复盘:我为什么会被发现?我的位置有什么问题?我忽略了什么信息?复盘是进步的阶梯。

硬核——一种极致的沉浸式体验

“三角洲行动”的硬核模式,本质上是对现代军事战术模拟的一种追求,它剥离了浮夸的界面和 forgiving(宽容)的机制,将玩家抛入一个需要绝对专注、信任与合作的高压环境中。

它带来的成就感是无与伦比的:成功执行一次复杂的多阶段任务、与队友默契地完成一次完美的CQB清理、或是依靠精准的枪法和战术思维以一敌多,这一切都不是偶然,而是精心准备的装备、深思熟虑的策略和千锤百炼的协同共同作用的结果。

当你准备踏入这片硬核战场时,放下个人主义,信任你的队友,尊重你的装备,并时刻保持思考,这不仅仅是一场游戏,更是一次对战术、纪律与团队精神的终极考验。